Cisco მოვლენის ანალიზი გარე ხელსაწყოების გამოყენებით

პროდუქტის ინფორმაცია

პროდუქტი საშუალებას აძლევს მომხმარებლებს ინტეგრირება მოახდინონ Cisco SecureX-თან და მასზე წვდომა FMC-ში ლენტის ფუნქციის გამოყენებით. web ინტერფეისი.

სპეციფიკაციები

- ინტეგრაცია: Cisco SecureX

- ინტერფეისი: FMC web ინტერფეისი

- ლენტის ფუნქცია: ყოველი გვერდის ქვედა ნაწილი

პროდუქტის გამოყენების ინსტრუქცია

SecureX-ზე წვდომა ლენტის გამოყენებით

SecureX-ზე წვდომისთვის ლენტის ფუნქციის გამოყენებით, მიჰყევით ამ ნაბიჯებს:

- FMC-ში დააწკაპუნეთ ლენტაზე ნებისმიერი FMC გვერდის ბოლოში.

- დააჭირეთ "მიიღეთ SecureX".

- შედით SecureX-ში.

- დააწკაპუნეთ ბმულზე წვდომის ავტორიზაციისთვის.

- დააწკაპუნეთ ლენტაზე გასაშლელად და გამოსაყენებლად.

მოვლენის ანალიზი გარე ხელსაწყოების გამოყენებით

გარე ხელსაწყოების გამოყენებით მოვლენის ანალიზის შესასრულებლად, მიჰყევით ამ ნაბიჯებს:

- FMC-ში დააწკაპუნეთ ლენტაზე ნებისმიერი FMC გვერდის ბოლოში.

- დააჭირეთ "მიიღეთ SecureX".

- შედით SecureX-ში.

- დააწკაპუნეთ ბმულზე წვდომის ავტორიზაციისთვის.

- დააწკაპუნეთ ლენტაზე გასაშლელად და გამოსაყენებლად.

მოვლენის ანალიზი Cisco SecureX საფრთხის საპასუხოდ

Cisco SecureX Threat Response (ადრე ცნობილი როგორც Cisco Threat Response) მომხმარებლებს საშუალებას აძლევს სწრაფად აღმოაჩინონ, გამოიკვლიონ და უპასუხონ საფრთხეებს. მოვლენის ანალიზის შესასრულებლად Cisco SecureX Threat Response-ით, მიჰყევით ამ ნაბიჯებს:

- FMC-ში დააწკაპუნეთ ლენტაზე ნებისმიერი FMC გვერდის ბოლოში.

- დააჭირეთ "მიიღეთ SecureX".

- შედით SecureX-ში.

- დააწკაპუნეთ ბმულზე წვდომის ავტორიზაციისთვის.

- დააწკაპუნეთ ლენტაზე გასაშლელად და გამოსაყენებლად.

View მოვლენის მონაცემები Cisco SecureX საფრთხის პასუხში

რომ view მოვლენის მონაცემები Cisco SecureX Threat Response-ში, მიჰყევით

ეს ნაბიჯები:

- შედით Cisco SecureX Threat Response-ში მოთხოვნის შესაბამისად.

მოვლენის გამოძიების გამოყენებით Web-დაფუძნებული რესურსები

მოვლენების გამოსაძიებლად გამოყენებით web- რესურსებზე დაფუძნებული, მიჰყევით ამ ნაბიჯებს:

- შედით Cisco SecureX Threat Response-ში მოთხოვნის შესაბამისად.

- გამოიყენეთ კონტექსტური ჯვარედინი გაშვების ფუნქცია, რომ იპოვოთ მეტი ინფორმაცია პოტენციური საფრთხეების შესახებ webდაფუძნებული რესურსები Firepower მართვის ცენტრის გარეთ.

- დააწკაპუნეთ უშუალოდ ღონისძიებიდან viewer ან დაფა Firepower Management Center-ში შესაბამის ინფორმაციას გარე რესურსზე.

კონტექსტური ჯვარედინი გაშვების რესურსების მართვის შესახებ

გარე მართვისთვის web- რესურსებზე დაფუძნებული, მიჰყევით ამ ნაბიჯებს:

- გადადით ანალიზი > გაფართოებული > კონტექსტური ჯვარედინი გაშვება.

- მართეთ Cisco-ს მიერ შემოთავაზებული წინასწარ განსაზღვრული და მესამე მხარის რესურსები.

- თქვენ შეგიძლიათ გამორთოთ, წაშალოთ ან გადაარქვათ რესურსები საჭიროებისამებრ.

ხშირად დასმული კითხვები

- კითხვა: რა არის SecureX?

პასუხი: SecureX არის ინტეგრაციული პლატფორმა Cisco Cloud-ში, რომელიც მომხმარებლებს საშუალებას აძლევს გააანალიზონ ინციდენტები მრავალი პროდუქტის, მათ შორის Firepower-ის აგრეგირებული მონაცემების გამოყენებით. - კითხვა: როგორ შემიძლია წვდომა SecureX-ზე ლენტის ფუნქციის გამოყენებით?

პასუხი: SecureX-ზე წვდომისთვის ლენტის ფუნქციის გამოყენებით, დააწკაპუნეთ ლენტაზე ნებისმიერი FMC გვერდის ბოლოში და მიჰყევით მოწოდებულ ნაბიჯებს. - კითხვა: შემიძლია view მოვლენის მონაცემები Cisco SecureX საფრთხის პასუხში?

_ დიახ, შეგიძლიათ view მოვლენის მონაცემები Cisco SecureX Threat Response-ში შესვლით მოთხოვნის შესაბამისად. - კითხვა: როგორ შემიძლია გამოვიკვლიო მოვლენების გამოყენებით web- რესურსებზე დაფუძნებული?

პასუხი: მოვლენების გამოსაძიებლად გამოყენებით webრესურსებზე დაფუძნებული, შედით Cisco SecureX Threat Response-ში და გამოიყენეთ კონტექსტური ჯვარედინი გაშვების ფუნქცია შესაბამისი ინფორმაციის მოსაძებნად.

ინტეგრირება Cisco SecureX-თან

View და იმუშავეთ ყველა თქვენი Cisco-ს უსაფრთხოების პროდუქტის მონაცემებთან და სხვა, ერთი მინის, SecureX ღრუბლოვანი პორტალის მეშვეობით. გამოიყენეთ SecureX-ის საშუალებით ხელმისაწვდომი ხელსაწყოები თქვენი საფრთხის ნადირობასა და გამოძიების გასამდიდრებლად. SecureX-ს ასევე შეუძლია მოგვაწოდოს სასარგებლო ინფორმაცია მოწყობილობისა და მოწყობილობის შესახებ, როგორიცაა, მუშაობს თუ არა თითოეული პროგრამული უზრუნველყოფის ოპტიმალური ვერსია.

- SecureX-ის შესახებ დამატებითი ინფორმაციისთვის იხ http://www.cisco.com/c/en/us/products/security/securex.html.

- Firepower-ის SecureX-თან ინტეგრაციისთვის იხილეთ Firepower და SecureX ინტეგრაციის გზამკვლევი აქ https://cisco.com/go/firepower-securex-documentation.

წვდომა SecureX ლენტის გამოყენებით

ლენტი გამოჩნდება FMC-ის ყველა გვერდის ბოლოში web ინტერფეისი. შეგიძლიათ გამოიყენოთ ლენტი Cisco-ს უსაფრთხოების სხვა პროდუქტებზე სწრაფად გადასატანად და მრავალი წყაროდან საფრთხის მონაცემებთან მუშაობისთვის.

სანამ დაიწყებ

- თუ ვერ ხედავთ SecureX ლენტს FMC-ის ბოლოში web ინტერფეისის გვერდებზე, არ გამოიყენოთ ეს პროცედურა. ამის ნაცვლად, იხილეთ Firepower და SecureX ინტეგრაციის სახელმძღვანელო აქ https://cisco.com/go/firepower-securex-documentation.

- თუ უკვე არ გაქვთ SecureX ანგარიში, მიიღეთ ის თქვენი IT დეპარტამენტიდან.

პროცედურა

- ნაბიჯი 1 FMC-ში დააწკაპუნეთ ლენტაზე ნებისმიერი FMC გვერდის ბოლოში.

- ნაბიჯი 2 დააწკაპუნეთ Get SecureX.

- ნაბიჯი 3 შედით SecureX-ში.

- ნაბიჯი 4 დააწკაპუნეთ ბმულზე წვდომის ავტორიზაციისთვის.

- ნაბიჯი 5 დააწკაპუნეთ ლენტაზე გასაშლელად და გამოსაყენებლად.

რა უნდა გააკეთოს შემდეგ

ლენტის მახასიათებლებისა და მათი გამოყენების შესახებ ინფორმაციისთვის იხილეთ ონლაინ დახმარება SecureX-ში.

მოვლენის ანალიზი Cisco SecureX საფრთხის პასუხით

Cisco SecureX საფრთხის პასუხი ადრე ცნობილი იყო, როგორც Cisco Threat Response (CTR.) სწრაფად აღმოაჩინოს, გამოიკვლიოს და უპასუხოს საფრთხეებს Cisco SecureX-ის საფრთხის პასუხის გამოყენებით, ინტეგრაციის პლატფორმა Cisco Cloud-ში, რომელიც საშუალებას გაძლევთ გაანალიზოთ ინციდენტები მრავალი პროდუქტის მონაცემების გამოყენებით, მათ შორის. ცეცხლსასროლი ძალა.

- Cisco SecureX საფრთხეზე პასუხის შესახებ ზოგადი ინფორმაციისთვის იხილეთ: https://www.cisco.com/c/en/us/products/security/threat-response.html.

- დეტალური ინსტრუქციებისთვის Firepower-ის Cisco SecureX საფრთხის პასუხთან ინტეგრირების შესახებ იხილეთ:

- Firepower და Cisco SecureX საფრთხეებზე რეაგირების ინტეგრაციის სახელმძღვანელო აქ https://cisco.com/go/firepower-ctr-integration-docs.

View მოვლენის მონაცემები Cisco SecureX საფრთხის პასუხში

სანამ დაიწყებ

- დააყენეთ ინტეგრაცია, როგორც ეს აღწერილია Firepower-ისა და Cisco SecureX-ის საფრთხეებზე რეაგირების ინტეგრაციის სახელმძღვანელოში: https://www.cisco.com/c/en/us/support/security/defense-center/products-installation-and-configuration-guides-list.html.

- Review ონლაინ დახმარება Cisco SecureX საფრთხის პასუხში, რათა ისწავლოთ როგორ იპოვოთ, გამოიკვლიოთ და მიიღოთ ზომები საფრთხეებზე.

- თქვენ დაგჭირდებათ თქვენი რწმუნებათა სიგელები Cisco SecureX საფრთხის პასუხზე წვდომისთვის.

პროცედურა

ნაბიჯი 1

Firepower Management Center-ში გააკეთეთ ერთ-ერთი შემდეგი:

- Cisco SecureX-ის საფრთხის პასუხზე გადატანა კონკრეტული მოვლენიდან:

- გადადით გვერდზე Analysis > Intrusions მენიუში, სადაც ჩამოთვლილია მხარდაჭერილი მოვლენა.

- დააწკაპუნეთ მაუსის მარჯვენა ღილაკით წყაროს ან დანიშნულების IP მისამართზე და აირჩიეთ View SecureX-ში.

- რომ view ღონისძიების ინფორმაცია ზოგადად:

- გადადით სისტემა > ინტეგრაციები > ღრუბლოვანი სერვისები.

- დააწკაპუნეთ ბმულზე view მოვლენები Cisco SecureX საფრთხის პასუხში.

ნაბიჯი 2

შედით Cisco SecureX საფრთხის პასუხში მოთხოვნის შესაბამისად.

მოვლენის გამოძიების გამოყენებით Web-დაფუძნებული რესურსები

გამოიყენეთ კონტექსტური ჯვარედინი გაშვების ფუნქცია, რათა სწრაფად იპოვოთ მეტი ინფორმაცია პოტენციური საფრთხეების შესახებ webდაფუძნებული რესურსები Firepower მართვის ცენტრის გარეთ. მაგampლე, შეიძლება:

- მოძებნეთ საეჭვო წყაროს IP მისამართი Cisco-ში ან მესამე მხარის ღრუბლოვან სერვისში, რომელიც აქვეყნებს ინფორმაციას ცნობილი და საეჭვო საფრთხეების შესახებ, ან

- მოძებნეთ კონკრეტული საფრთხის წარსული შემთხვევები თქვენი ორგანიზაციის ისტორიულ ჟურნალებში, თუ თქვენი ორგანიზაცია ინახავს ამ მონაცემებს უსაფრთხოების ინფორმაციისა და მოვლენების მართვის (SIEM) აპლიკაციაში.

- მოძებნეთ ინფორმაცია კონკრეტულის შესახებ file, მათ შორის file ტრაექტორიის ინფორმაცია, თუ თქვენმა ორგანიზაციამ განათავსა Cisco AMP ბოლო წერტილებისთვის.

მოვლენის გამოძიებისას შეგიძლიათ დააწკაპუნოთ უშუალოდ მოვლენის მოვლენიდან viewer ან დაფა Firepower Management Center-ში შესაბამის ინფორმაციას გარე რესურსზე. ეს საშუალებას გაძლევთ სწრაფად შეაგროვოთ კონტექსტი კონკრეტული მოვლენის გარშემო, მისი IP მისამართების, პორტების, პროტოკოლის, დომენის და/ან SHA 256 ჰეშის საფუძველზე. მაგampდავუშვათ, რომ უყურებთ Top Attackers-ის დაფის ვიჯეტს და გსურთ გაიგოთ მეტი ინფორმაცია ჩამოთვლილი ერთ-ერთი წყაროს IP მისამართის შესახებ. გსურთ ნახოთ, თუ რა ინფორმაციას აქვეყნებს Talos ამ IP მისამართის შესახებ, ამიტომ აირჩიეთ “Talos IP” რესურსი. თალოსები web საიტი იხსნება გვერდით, სადაც არის ინფორმაცია ამ კონკრეტული IP მისამართის შესახებ. თქვენ შეგიძლიათ აირჩიოთ წინასწარ განსაზღვრული ბმულების ნაკრებიდან ჩვეულებრივ გამოყენებულ Cisco-სა და მესამე მხარის საფრთხის სადაზვერვო სამსახურებთან და დაამატეთ მორგებული ბმულები სხვა web-დაფუძნებული სერვისები და SIEM ან სხვა პროდუქტები, რომლებსაც აქვთ ა web ინტერფეისი. გაითვალისწინეთ, რომ ზოგიერთ რესურსს შეიძლება დასჭირდეს ანგარიში ან პროდუქტის შეძენა.

კონტექსტური ჯვარედინი გაშვების რესურსების მართვის შესახებ

- გარე მართვა web-დაფუძნებული რესურსები ანალიზის > გაფართოებული > კონტექსტური ჯვარედინი გაშვების გვერდის გამოყენებით.

გამონაკლისი:

მართეთ ჯვარედინი გაშვების ბმულები უსაფრთხო ქსელის ანალიტიკის მოწყობილობასთან, პროცედურების შესაბამისად, რომელიც მოცემულია ჯვარედინი გაშვების ბმულების კონფიგურაციაში უსაფრთხო ქსელის ანალიტიკისთვის.

- Cisco-ს მიერ შემოთავაზებული წინასწარ განსაზღვრული რესურსები მონიშნულია Cisco-ს ლოგოთი. დარჩენილი ბმულები მესამე მხარის რესურსებია.

- თქვენ შეგიძლიათ გამორთოთ ან წაშალოთ ნებისმიერი რესურსი, რომელიც არ გჭირდებათ, ან შეგიძლიათ გადაარქვათ სახელი, მაგალითადampსახელის პრეფიქსით მცირე ასოთი „z“, რათა რესურსი დალაგდეს სიის ბოლოში. ჯვარედინი გაშვების რესურსის გამორთვა გამორთავს მას ყველა მომხმარებლისთვის. თქვენ არ შეგიძლიათ აღადგინოთ წაშლილი რესურსები, მაგრამ შეგიძლიათ ხელახლა შექმნათ ისინი.

- რესურსის დასამატებლად იხილეთ Contextual Cross-Launch Resources დამატება.

მოთხოვნები მორგებული კონტექსტური ჯვარედინი გაშვების რესურსებისთვის

პერსონალური კონტექსტური ჯვარედინი გაშვების რესურსების დამატებისას:

- რესურსები ხელმისაწვდომი უნდა იყოს მეშვეობით web ბრაუზერი.

- მხარდაჭერილია მხოლოდ http და https პროტოკოლები.

- მხარდაჭერილია მხოლოდ GET მოთხოვნები; POST მოთხოვნები არ არის.

- ცვლადების კოდირებაში URLs არ არის მხარდაჭერილი. მიუხედავად იმისა, რომ IPv6 მისამართებმა შეიძლება მოითხოვონ მსხვილი ნაწლავის გამყოფების დაშიფვრა, სერვისების უმეტესობას ეს კოდირება არ სჭირდება.

- შესაძლებელია 100-მდე რესურსის კონფიგურაცია, მათ შორის წინასწარ განსაზღვრული რესურსები.

- თქვენ უნდა იყოთ ადმინისტრატორი ან უსაფრთხოების ანალიტიკოსი მომხმარებელი, რომ შექმნათ ჯვარედინი გაშვება, მაგრამ ასევე შეგიძლიათ იყოთ მხოლოდ წასაკითხად უსაფრთხოების ანალიტიკოსი მათი გამოსაყენებლად.

დაამატეთ კონტექსტური ჯვარედინი გაშვების რესურსები

- შეგიძლიათ დაამატოთ კონტექსტური ჯვარედინი გაშვების რესურსები, როგორიცაა საფრთხის სადაზვერვო სერვისები და უსაფრთხოების ინფორმაციისა და მოვლენების მართვის (SIEM) ინსტრუმენტები.

- მრავალდომეინურ განლაგებაში შეგიძლიათ იხილოთ და გამოიყენოთ რესურსები მშობელ დომენებში, მაგრამ შეგიძლიათ შექმნათ და დაარედაქტიროთ რესურსები მხოლოდ მიმდინარე დომენში. რესურსების საერთო რაოდენობა ყველა დომენში შემოიფარგლება 100-ით.

სანამ დაიწყებ

- თუ თქვენ ამატებთ ბმულებს Secure Network Analytics მოწყობილობაზე, შეამოწმეთ არის თუ არა თქვენთვის სასურველი ბმულები; ბმულების უმეტესობა ავტომატურად იქმნება თქვენთვის, როდესაც დააკონფიგურირებთ Cisco Security Analytics და Logging (შენობებში).

- იხილეთ მოთხოვნები მორგებული კონტექსტუალური ჯვარედინი გაშვების რესურსებისთვის.

- რესურსისთვის საჭიროების შემთხვევაში, თქვენ დააკავშირებთ, შექმნით ან მიიღებთ ანგარიშს და წვდომისთვის საჭირო რწმუნებათა სიგელებს. სურვილისამებრ, მიანიჭეთ და გაავრცელეთ რწმუნებათა სიგელები თითოეული მომხმარებლისთვის, რომელსაც წვდომა სჭირდება.

- განსაზღვრეთ მოთხოვნის ბმულის სინტაქსი იმ რესურსისთვის, რომელსაც ბმულს მიაწერთ:

- რესურსზე წვდომა ბრაუზერის საშუალებით და საჭიროებისამებრ ამ რესურსის დოკუმენტაციის გამოყენებით, ჩამოაყალიბეთ მოთხოვნის ბმული, რომელიც საჭიროა კონკრეტული ს მოსაძებნად.ampიმ ტიპის ინფორმაციის შესახებ, რომლის მოძიებაც გსურთ თქვენი მოთხოვნის ბმული, როგორიცაა IP მისამართი.

- გაუშვით შეკითხვა, შემდეგ დააკოპირეთ მიღებული URL ბრაუზერის მდებარეობის ზოლიდან.

- მაგampთქვენ შეიძლება გქონდეთ შეკითხვა URL https://www.talosintelligence.com/reputation_center/lookup?search=10.10.10.10.

პროცედურა

- ნაბიჯი 1

აირჩიეთ ანალიზი > გაფართოებული > კონტექსტური ჯვარედინი გაშვება. - ნაბიჯი 2 დააჭირეთ New Cross-Launch.

ფორმაში, რომელიც გამოჩნდება, ვარსკვლავით მონიშნული ყველა ველი მოითხოვს მნიშვნელობას. - ნაბიჯი 3 შეიყვანეთ უნიკალური რესურსის სახელი.

- ნაბიჯი 4 ჩასვით სამუშაო URL სტრიქონი თქვენი რესურსიდან URL შაბლონის ველი.

- ნაბიჯი 5 შეცვალეთ კონკრეტული მონაცემები (როგორიცაა IP მისამართი) შეკითხვის სტრიქონში შესაბამისი ცვლადით: მოათავსეთ თქვენი კურსორი, შემდეგ დააწკაპუნეთ ცვლადზე (მაგ.ample, ip) ერთხელ ცვლადის ჩასმა.

- ყოფილშიampზემოდან "სანამ დაიწყებ" განყოფილებიდან, მიღებულია URL შეიძლება იყოს https://www.talosintelligence.com/reputation_center/lookup?search={ip}.

- როდესაც გამოიყენება კონტექსტური ჯვარედინი გაშვების ბმული, {ip} ცვლადი ში URL შეიცვლება IP მისამართით, რომელზეც მომხმარებელი დააწკაპუნებს მაუსის მარჯვენა ღილაკით viewან დაფა.

- თითოეული ცვლადის აღწერისთვის, გადაიტანეთ მაუსი ცვლადზე.

- თქვენ შეგიძლიათ შექმნათ მრავალი კონტექსტური ჯვარედინი გაშვების ბმული ერთი ხელსაწყოს ან სერვისისთვის, თითოეულისთვის სხვადასხვა ცვლადის გამოყენებით.

- ნაბიჯი 6 დააწკაპუნეთ ტესტი exampმონაცემები (

) შეამოწმოთ თქვენი ბმული ყოფილთანample მონაცემები.

) შეამოწმოთ თქვენი ბმული ყოფილთანample მონაცემები. - ნაბიჯი 7 მოაგვარეთ ნებისმიერი პრობლემა.

- ნაბიჯი 8 დააჭირეთ შენახვას.

გამოიკვლიეთ მოვლენები კონტექსტური ჯვარედინი გაშვების გამოყენებით

სანამ დაიწყებ

თუ რესურსი, რომელზეც შედიხართ, მოითხოვს სერთიფიკატებს, დარწმუნდით, რომ გაქვთ ეს რწმუნებათა სიგელები.

პროცედურა

- ნაბიჯი 1 გადადით Firepower Management Center-ის ერთ-ერთ შემდეგ გვერდზე, რომელიც აჩვენებს მოვლენებს:

- დაფა (დასრულებულიაview > Dashboards), ან

- Ღონისძიება viewer გვერდი (მენიუს ნებისმიერი ვარიანტი ანალიზის მენიუში, რომელიც მოიცავს მოვლენების ცხრილს.)

- ნაბიჯი 2 დააწკაპუნეთ მაუსის მარჯვენა ღილაკით საინტერესო მოვლენაზე და აირჩიეთ კონტექსტური ჯვარედინი გაშვების რესურსი გამოსაყენებლად.

- საჭიროების შემთხვევაში, გადაახვიეთ კონტექსტური მენიუში, რომ ნახოთ ყველა ხელმისაწვდომი ვარიანტი.

- მონაცემთა ტიპი, რომელზეც დააწკაპუნეთ მაუსის მარჯვენა ღილაკით, განსაზღვრავს თქვენს მიერ ხილულ ვარიანტებს; მაგისთვისampასევე, თუ დააწკაპუნეთ მარჯვენა ღილაკით IP მისამართზე, ნახავთ მხოლოდ კონტექსტურ ჯვარედინი გაშვების ვარიანტებს, რომლებიც შეესაბამება IP მისამართებს.

- ასე რომ, მაგampიმისათვის, რომ მიიღოთ საფრთხე Cisco Talos-ისგან წყაროს IP მისამართის შესახებ Top Attackers-ის დაფის ვიჯეტში, აირჩიეთ Talos SrcIP ან Talos IP.

- თუ რესურსი შეიცავს მრავალ ცვლადს, ამ რესურსის არჩევის ვარიანტი ხელმისაწვდომია მხოლოდ იმ მოვლენებისთვის, რომლებსაც აქვთ ერთი შესაძლო მნიშვნელობა თითოეული ჩართული ცვლადისთვის.

- კონტექსტური ჯვარედინი გაშვების რესურსი იხსნება ბრაუზერის ცალკეულ ფანჯარაში.

- მოთხოვნის დამუშავებას შეიძლება გარკვეული დრო დასჭირდეს, რაც დამოკიდებულია მოთხოვნილი მონაცემების რაოდენობაზე, რესურსზე მოთხოვნილებაზე და ა.შ.

- ნაბიჯი 3 საჭიროების შემთხვევაში შედით რესურსში.

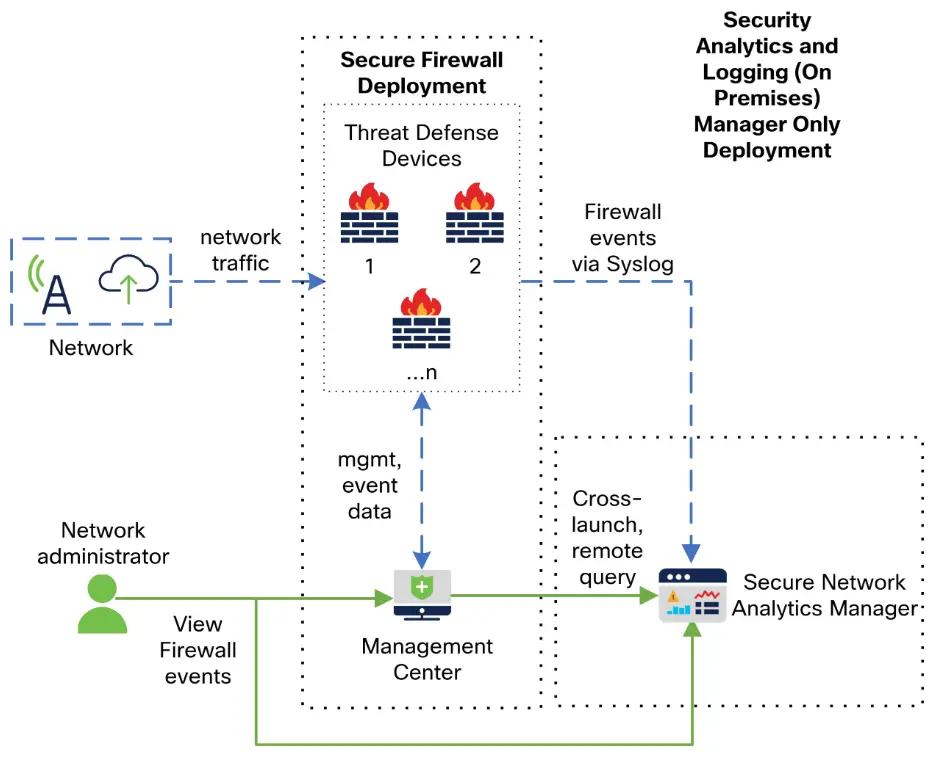

ჯვარედინი გაშვების ბმულების კონფიგურაცია უსაფრთხო ქსელის ანალიტიკისთვის

- შეგიძლიათ ჯვარედინი გაშვება მოვლენის მონაცემებიდან Firepower-ში დაკავშირებულ მონაცემებზე თქვენს Secure Network Analytics მოწყობილობაში.

- Secure Network Analytics პროდუქტის შესახებ დამატებითი ინფორმაციისთვის იხ https://www.cisco.com/c/en/us/products/security/security-analytics-logging/index.html.

- ზოგადი ინფორმაციისთვის კონტექსტური ჯვარედინი გაშვების შესახებ იხილეთ მოვლენების გამოძიება კონტექსტური ჯვარედინი გაშვების გამოყენებით.

- გამოიყენეთ ეს პროცედურა, რათა სწრაფად დააკონფიგურიროთ ჯვარედინი გაშვების ბმულები თქვენს Secure Network Analytics მოწყობილობასთან.

შენიშვნა

- თუ მოგვიანებით დაგჭირდებათ ცვლილებების შეტანა ამ ბმულებზე, დაუბრუნდით ამ პროცედურას; თქვენ არ შეგიძლიათ ცვლილებების შეტანა უშუალოდ კონტექსტური ჯვარედინი გაშვების ჩამონათვალის გვერდზე.

- თქვენ შეგიძლიათ ხელით შექმნათ დამატებითი ბმულები ჯვარედინი გაშვებისთვის თქვენს უსაფრთხო ქსელის ანალიტიკის მოწყობილობაში, პროცედურის გამოყენებით, დაამატეთ კონტექსტური ჯვარედინი გაშვების რესურსები, მაგრამ ეს ბმულები დამოუკიდებელი იქნება ავტომატურად შექმნილი რესურსებისგან და, შესაბამისად, საჭირო იქნება ხელით მართვა (წაშლილი, განახლებულია და ა.შ.)

სანამ დაიწყებ

- თქვენ უნდა გქონდეთ განლაგებული და გაშვებული Secure Network Analytics მოწყობილობა.

- თუ გსურთ Firepower მონაცემების გაგზავნა თქვენს Secure Network Analytics მოწყობილობაში Cisco Security Analytics და Logging (ნაგებობებში) გამოყენებით, იხილეთ მონაცემთა დისტანციური შენახვა უსაფრთხო ქსელის ანალიტიკის მოწყობილობაზე.

პროცედურა

- ნაბიჯი 1 აირჩიეთ სისტემა > შესვლა > უსაფრთხოების ანალიტიკა და შესვლა.

- ნაბიჯი 2 ჩართეთ ფუნქცია.

- ნაბიჯი 3 შეიყვანეთ თქვენი Secure Network Analytics მოწყობილობის ჰოსტის სახელი ან IP მისამართი და პორტი. ნაგულისხმევი პორტი არის 443.

- ნაბიჯი 4 დააჭირეთ შენახვას.

- ნაბიჯი 5 დაადასტურეთ თქვენი ახალი ჯვარედინი გაშვების ბმულები: აირჩიეთ ანალიზი > გაფართოებული > კონტექსტური ჯვარედინი გაშვება. თუ ცვლილებების შეტანა გჭირდებათ, დაუბრუნდით ამ პროცედურას; თქვენ არ შეგიძლიათ ცვლილებების შეტანა უშუალოდ კონტექსტური ჯვარედინი გაშვების ჩამონათვალის გვერდზე.

რა უნდა გააკეთოს შემდეგ

- ღონისძიებიდან უსაფრთხო ქსელის ანალიტიკის ღონისძიებაზე გადასასვლელად viewer, თქვენ დაგჭირდებათ თქვენი Secure Network Analytics რწმუნებათა სიგელები.

- FMC ღონისძიებაში ღონისძიებიდან გაშვების გადაკვეთა viewან დაფაზე, დააწკაპუნეთ მარჯვენა ღილაკით შესაბამისი მოვლენის ცხრილის უჯრედზე და აირჩიეთ შესაბამისი ვარიანტი.

- მოთხოვნის დამუშავებას შეიძლება გარკვეული დრო დასჭირდეს, რაც დამოკიდებულია მოთხოვნილი მონაცემების რაოდენობაზე, Stealthwatch მართვის კონსოლზე მოთხოვნილებაზე და ა.შ.

უსაფრთხოების ღონისძიებებისთვის Syslog შეტყობინებების გაგზავნის შესახებ

- თქვენ შეგიძლიათ გაგზავნოთ მონაცემები, რომლებიც დაკავშირებულია კავშირთან, უსაფრთხოების დაზვერვასთან, შეჭრასთან და file და მავნე პროგრამების მოვლენები syslog-ის მეშვეობით უსაფრთხოების ინფორმაციისა და მოვლენების მართვის (SIEM) ხელსაწყოზე ან სხვა გარე ღონისძიებების შენახვისა და მართვის გადაწყვეტაზე.

- ამ მოვლენებს ასევე ზოგჯერ უწოდებენ Snort® მოვლენებს.

სისტემის კონფიგურაციის შესახებ უსაფრთხოების მოვლენის მონაცემების Syslog-ში გაგზავნისთვის

იმისათვის, რომ სისტემა დააკონფიგურიროთ უსაფრთხოების ღონისძიებების სისტემების გასაგზავნად, თქვენ უნდა იცოდეთ შემდეგი:

- უსაფრთხოების ღონისძიების Syslog Messaging-ის კონფიგურაციის საუკეთესო პრაქტიკა

- უსაფრთხოების ღონისძიების სილოგების კონფიგურაციის ადგილები

- FTD პლატფორმის პარამეტრები, რომლებიც ვრცელდება უსაფრთხოების ღონისძიების Syslog შეტყობინებებზე

- თუ თქვენ შეიტანეთ ცვლილებები syslog-ის პარამეტრებში რომელიმე პოლიტიკაში, თქვენ უნდა გადაანაწილოთ ცვლილებები ძალაში.

უსაფრთხოების ღონისძიების Syslog Messaging-ის კონფიგურაციის საუკეთესო პრაქტიკა

| მოწყობილობა და ვერსია | კონფიგურაცია მდებარეობა |

| ყველა | თუ იყენებთ syslog-ს ან ინახავთ მოვლენებს გარედან, თავიდან აიცილეთ სპეციალური სიმბოლოები ობიექტების სახელებში, როგორიცაა წესები და წესები. ობიექტების სახელები არ უნდა შეიცავდეს სპეციალურ სიმბოლოებს, როგორიცაა მძიმეები, რომლებიც მიმღებმა აპლიკაციამ შეიძლება გამოიყენოს გამყოფად. |

| ცეცხლსასროლი იარაღის საფრთხის დაცვა | 1. FTD პლატფორმის პარამეტრების კონფიგურაცია (მოწყობილობები > პლატფორმის პარამეტრები > საფრთხის დაცვის პარამეტრები > Syslog.)

აგრეთვე იხილეთ FTD პლატფორმის პარამეტრები, რომლებიც ვრცელდება უსაფრთხოების ღონისძიების Syslog შეტყობინებებზე. 2. თქვენი წვდომის კონტროლის პოლიტიკა Logging ჩანართში აირჩიეთ FTD პლატფორმის პარამეტრების გამოყენება. 3. (შეჭრის მოვლენებისთვის) შეჭრის პოლიტიკის კონფიგურაცია, რათა გამოიყენოს პარამეტრები თქვენს წვდომის კონტროლის პოლიტიკაში Logging ჩანართში. (ეს არის ნაგულისხმევი.)

არ არის რეკომენდებული რომელიმე ამ პარამეტრის გადალახვა. არსებითი დეტალებისთვის იხილეთ უსაფრთხოების ღონისძიების Syslog შეტყობინებების გაგზავნა FTD მოწყობილობებიდან. |

| ყველა სხვა მოწყობილობა | 1. შექმენით გაფრთხილების პასუხი.

2. წვდომის კონტროლის პოლიტიკის დარეგისტრირების კონფიგურაცია გაფრთხილების პასუხის გამოსაყენებლად. 3. (შეჭრის მოვლენებისთვის) შეჭრის პოლიტიკის სისლოგის პარამეტრების კონფიგურაცია. სრული დეტალებისთვის იხილეთ უსაფრთხოების ღონისძიების Syslog შეტყობინებების გაგზავნა კლასიკური მოწყობილობებიდან. |

გაგზავნეთ უსაფრთხოების ღონისძიების Syslog შეტყობინებები FTD მოწყობილობებიდან

ეს პროცედურა ადასტურებს საუკეთესო პრაქტიკის კონფიგურაციას სისტემის ჟურნალის შეტყობინებების გაგზავნისთვის უსაფრთხოების მოვლენებზე (დაკავშირება, უსაფრთხოებასთან დაკავშირებული კავშირი, შეჭრა, fileდა მავნე პროგრამების მოვლენები) Firepower Threat Defense მოწყობილობებიდან.

შენიშვნა

Firepower Threat Defence სისტემის სილოგის მრავალი პარამეტრი არ გამოიყენება უსაფრთხოების მოვლენებზე. დააკონფიგურირეთ მხოლოდ ამ პროცედურაში აღწერილი ვარიანტები.

სანამ დაიწყებ

- FMC-ში, დააკონფიგურირეთ პოლიტიკები უსაფრთხოების მოვლენების გენერირებისთვის და დაადასტურეთ, რომ მოვლენები, რომლებსაც ელოდებით, გამოჩნდება შესაბამის ცხრილებში, ანალიზის მენიუში.

- შეაგროვეთ syslog სერვერის IP მისამართი, პორტი და პროტოკოლი (UDP ან TCP):

- დარწმუნდით, რომ თქვენს მოწყობილობებს შეუძლიათ მიაღწიონ syslog სერვერ(ებ)ს.

- დაადასტურეთ, რომ syslog სერვერ(ებ)ს შეუძლია დისტანციური შეტყობინებების მიღება.

- კავშირის აღრიცხვის შესახებ მნიშვნელოვანი ინფორმაციისთვის იხილეთ თავი კავშირის აღრიცხვის შესახებ.

პროცედურა

- ნაბიჯი 1 დააკონფიგურირეთ სისტემის ჟურნალის პარამეტრები თქვენი Firepower Threat Defense მოწყობილობისთვის:

- დააწკაპუნეთ მოწყობილობები > პლატფორმის პარამეტრები.

- შეცვალეთ პლატფორმის პარამეტრების პოლიტიკა, რომელიც დაკავშირებულია თქვენს Firepower Threat Defense მოწყობილობასთან.

- მარცხენა ნავიგაციის პანელში დააწკაპუნეთ Syslog-ზე.

- დააწკაპუნეთ Syslog Servers და დააწკაპუნეთ დამატება სერვერის, პროტოკოლის, ინტერფეისის და მასთან დაკავშირებული ინფორმაციის შესასვლელად. თუ თქვენ გაქვთ შეკითხვები ამ გვერდზე არსებულ ვარიანტებთან დაკავშირებით, იხილეთ Syslog სერვერის კონფიგურაცია.

- დააწკაპუნეთ Syslog Settings-ზე და დააკონფიგურირეთ შემდეგი პარამეტრები:

- ჩართეთ Timestamp Syslog შეტყობინებებზე

- დროულიamp ფორმატი

- ჩართეთ Syslog მოწყობილობის ID

- დააჭირეთ Logging Setup.

- აირჩიეთ, გაიგზავნოთ თუ არა სისტემური ჟურნალები EMBLEM ფორმატში.

- შეინახეთ თქვენი პარამეტრები.

- ნაბიჯი 2 წვდომის კონტროლის პოლიტიკის აღრიცხვის ზოგადი პარამეტრების კონფიგურაცია (მათ შორის file და მავნე პროგრამების აღრიცხვა):

- დააწკაპუნეთ პოლიტიკა > წვდომის კონტროლი.

- შეცვალეთ მოქმედი წვდომის კონტროლის პოლიტიკა.

- დააჭირეთ შესვლას.

- აირჩიეთ FTD 6.3 და უფრო ახალი: გამოიყენეთ სისტემური ჟურნალის პარამეტრები კონფიგურირებული FTD პლატფორმის პარამეტრების პოლიტიკაში, რომელიც განლაგებულია მოწყობილობაზე.

- (სურვილისამებრ) აირჩიეთ Syslog Severity.

- თუ გამოგიგზავნით file და მავნე პროგრამების მოვლენები, აირჩიეთ Syslog შეტყობინებების გაგზავნა File და მავნე პროგრამების მოვლენები.

- დააწკაპუნეთ შენახვა.

- ნაბიჯი 3 ჩართეთ შესვლა უსაფრთხოებასთან დაკავშირებული კავშირის მოვლენებისთვის წვდომის კონტროლის პოლიტიკისთვის:

- იმავე წვდომის კონტროლის პოლიტიკაში დააწკაპუნეთ უსაფრთხოების დაზვერვის ჩანართზე.

- თითოეულ ქვემოთ ჩამოთვლილ ადგილას დააწკაპუნეთ შესვლაზე (

) და ჩართეთ კავშირების დასაწყისი და დასასრული და Syslog სერვერი:

) და ჩართეთ კავშირების დასაწყისი და დასასრული და Syslog სერვერი:

- DNS პოლიტიკის გარდა.

- ბლოკის სიის ველში, ქსელებისთვის და ამისთვის URLs.

- დააწკაპუნეთ შენახვა.

- ნაბიჯი 4 ჩართეთ სისტემური ჟურნალი თითოეული წესისთვის წვდომის კონტროლის პოლიტიკაში:

- იმავე წვდომის კონტროლის პოლიტიკაში დააწკაპუნეთ წესების ჩანართზე.

- დააწკაპუნეთ წესზე რედაქტირებისთვის.

- დააწკაპუნეთ Logging ჩანართზე წესში.

- აირჩიეთ კავშირების დასაწყისი ან დასასრული, თუ ორივე.

(დაკავშირების აღრიცხვა წარმოქმნის უამრავ მონაცემს; დაწყების და დასასრულის აღრიცხვა წარმოქმნის დაახლოებით ორმაგ მონაცემს. ყველა კავშირის დარეგისტრირება შეუძლებელია როგორც დასაწყისში, ასევე დასასრულს.) - თუ შეხვალთ file მოვლენები, აირჩიეთ ჟურნალი Files.

- ჩართეთ Syslog სერვერი.

- გადაამოწმეთ, რომ წესი არის „სისტემოლოგის ნაგულისხმევი კონფიგურაციის გამოყენება Access Control Logging-ში“.

- დააწკაპუნეთ დამატება.

- გაიმეორეთ პოლიტიკის თითოეული წესისთვის.

- ნაბიჯი 5 თუ თქვენ გაგზავნით შეჭრის მოვლენებს:

- გადადით თქვენს წვდომის კონტროლის პოლიტიკასთან დაკავშირებული შეჭრის პოლიტიკაზე.

- შეჭრის პოლიტიკაში დააწკაპუნეთ გაფართოებულ პარამეტრებზე > Syslog Alerting > ჩართული.

- საჭიროების შემთხვევაში დააჭირეთ რედაქტირებას

- შეიყვანეთ პარამეტრები:

ვარიანტი ღირებულება შესვლა მასპინძელი თუ თქვენ არ გაგზავნით შეღწევის მოვლენის syslog შეტყობინებებს სხვა syslog სერვერზე, ვიდრე გაუგზავნით სხვა syslog შეტყობინებებს, დატოვეთ ეს ცარიელი, რომ გამოიყენოთ ზემოთ დაყენებული პარამეტრები. დაწესებულება ეს პარამეტრი გამოიყენება მხოლოდ იმ შემთხვევაში, თუ ამ გვერდზე მიუთითებთ Logging Host-ს. აღწერისთვის იხილეთ Syslog Alert Facilities.

სიმძიმე ეს პარამეტრი გამოიყენება მხოლოდ იმ შემთხვევაში, თუ ამ გვერდზე მიუთითებთ Logging Host-ს. აღწერისთვის იხილეთ Syslog-ის სიმძიმის დონეები.

- დააწკაპუნეთ უკან.

- დააწკაპუნეთ პოლიტიკის ინფორმაციას მარცხენა ნავიგაციის პანელში.

- დააჭირეთ ცვლილებების შესრულებას.

რა უნდა გააკეთოს შემდეგ

- (არასავალდებულო) დაარეგულირეთ ჟურნალის სხვადასხვა პარამეტრები ინდივიდუალური პოლიტიკისა და წესებისთვის. იხილეთ ცხრილის შესაბამისი სტრიქონები კონფიგურაციის მდებარეობებში Syslogs-ისთვის კავშირისა და უსაფრთხოების სადაზვერვო ღონისძიებებისთვის (ყველა მოწყობილობა).

- ამ პარამეტრებს დასჭირდება syslog გაფრთხილების პასუხები, რომლებიც კონფიგურირებულია, როგორც აღწერილია Syslog Alert პასუხის შექმნაში. ისინი არ იყენებენ პლატფორმის პარამეტრებს, რომლებიც დააკონფიგურირეთ ამ პროცედურაში.

- კლასიკური მოწყობილობებისთვის უსაფრთხოების ღონისძიებების სისტემური ჟურნალის კონფიგურაციისთვის იხილეთ უსაფრთხოების ღონისძიების სისტლოგის შეტყობინებების გაგზავნა კლასიკური მოწყობილობებიდან.

- თუ დაასრულეთ ცვლილებების შეტანა, განათავსეთ თქვენი ცვლილებები მართულ მოწყობილობებზე.

გააგზავნეთ უსაფრთხოების ღონისძიების Syslog შეტყობინებები კლასიკური მოწყობილობებიდან

სანამ დაიწყებ

- უსაფრთხოების მოვლენების გენერირებისთვის პოლიტიკის კონფიგურაცია.

- დარწმუნდით, რომ თქვენს მოწყობილობებს შეუძლიათ მიაღწიონ syslog სერვერ(ებ)ს.

- დაადასტურეთ, რომ syslog სერვერ(ებ)ს შეუძლია დისტანციური შეტყობინებების მიღება.

- კავშირის აღრიცხვის შესახებ მნიშვნელოვანი ინფორმაციისთვის იხილეთ თავი კავშირის აღრიცხვის შესახებ.

პროცედურა

- ნაბიჯი 1 გაფრთხილების პასუხის კონფიგურაცია თქვენი კლასიკური მოწყობილობებისთვის: იხილეთ Syslog Alert Response-ის შექმნა.

- ნაბიჯი 2 სისლოგის პარამეტრების კონფიგურაცია წვდომის კონტროლის პოლიტიკაში:

- დააწკაპუნეთ პოლიტიკა > წვდომის კონტროლი.

- შეცვალეთ მოქმედი წვდომის კონტროლის პოლიტიკა.

- დააჭირეთ შესვლას.

- აირჩიეთ გაგზავნა კონკრეტული სისტემური გაფრთხილების გამოყენებით.

- აირჩიეთ Syslog Alert თქვენ მიერ ზემოთ შექმნილი.

- დააწკაპუნეთ შენახვა.

- ნაბიჯი 3 თუ გაგზავნით file და მავნე პროგრამების მოვლენები:

- აირჩიეთ Syslog შეტყობინებების გაგზავნა File და მავნე პროგრამების მოვლენები.

- დააწკაპუნეთ შენახვა.

- ნაბიჯი 4 თუ თქვენ გაგზავნით შეჭრის მოვლენებს:

- გადადით თქვენს წვდომის კონტროლის პოლიტიკასთან დაკავშირებული შეჭრის პოლიტიკაზე.

- შეჭრის პოლიტიკაში დააწკაპუნეთ გაფართოებულ პარამეტრებზე > Syslog Alerting > ჩართული.

- საჭიროების შემთხვევაში დააჭირეთ რედაქტირებას

- შეიყვანეთ პარამეტრები:

ვარიანტი ღირებულება შესვლა მასპინძელი თუ თქვენ არ გაგზავნით შეღწევის მოვლენის syslog შეტყობინებებს სხვა syslog სერვერზე, ვიდრე გაუგზავნით სხვა syslog შეტყობინებებს, დატოვეთ ეს ცარიელი, რომ გამოიყენოთ ზემოთ დაყენებული პარამეტრები. დაწესებულება ეს პარამეტრი გამოიყენება მხოლოდ იმ შემთხვევაში, თუ ამ გვერდზე მიუთითებთ Logging Host-ს. იხილეთ Syslog Alert Facilities.

სიმძიმე ეს პარამეტრი გამოიყენება მხოლოდ იმ შემთხვევაში, თუ ამ გვერდზე მიუთითებთ Logging Host-ს. იხილეთ Syslog-ის სიმძიმის დონეები.

- დააწკაპუნეთ უკან.

- დააწკაპუნეთ პოლიტიკის ინფორმაციას მარცხენა ნავიგაციის პანელში.

- დააჭირეთ ცვლილებების შესრულებას.

რა უნდა გააკეთოს შემდეგ

- (სურვილისამებრ) დაარეგისტრირეთ სხვადასხვა ჟურნალის პარამეტრები ინდივიდუალური წვდომის კონტროლის წესებისთვის. იხილეთ ცხრილის შესაბამისი სტრიქონები კონფიგურაციის მდებარეობებში Syslogs-ისთვის კავშირისა და უსაფრთხოების სადაზვერვო ღონისძიებებისთვის (ყველა მოწყობილობა). ამ პარამეტრებს დასჭირდება syslog გაფრთხილების პასუხები, რომლებიც კონფიგურირებულია, როგორც აღწერილია Syslog Alert პასუხის შექმნაში. ისინი არ იყენებენ თქვენ მიერ ზემოთ დაყენებულ პარამეტრებს.

- FTD მოწყობილობებისთვის უსაფრთხოების ღონისძიებების სისტემური ჟურნალის კონფიგურაციისთვის იხილეთ უსაფრთხოების ღონისძიების სისტლოგის შეტყობინებების გაგზავნა FTD მოწყობილობებიდან.

უსაფრთხოების ღონისძიების სილოგების კონფიგურაციის ადგილები

- კონფიგურაციის მდებარეობები Syslogs-ისთვის დაკავშირებისა და უსაფრთხოების სადაზვერვო ღონისძიებებისთვის (ყველა მოწყობილობა)12

- კონფიგურაციის მდებარეობები Syslogs-ისთვის შეჭრის მოვლენებისთვის (FTD მოწყობილობები)

- კონფიგურაციის მდებარეობები Syslogs-ისთვის შეჭრის მოვლენებისთვის (მოწყობილობები, გარდა FTD)

- Configuration Locations for Syslogs for File და მავნე პროგრამების მოვლენები

კონფიგურაციის მდებარეობები Syslogs-ისთვის დაკავშირებისა და უსაფრთხოების სადაზვერვო ღონისძიებებისთვის (ყველა მოწყობილობა)

ბევრი ადგილია შესვლის პარამეტრების კონფიგურაციისთვის. გამოიყენეთ ქვემოთ მოცემული ცხრილი, რათა დარწმუნდეთ, რომ დააყენეთ თქვენთვის საჭირო ვარიანტები.

მნიშვნელოვანი

- ყურადღება მიაქციეთ syslog-ის პარამეტრების კონფიგურაციისას, განსაკუთრებით მაშინ, როდესაც იყენებთ მემკვიდრეობით ნაგულისხმევს სხვა კონფიგურაციებიდან. ზოგიერთი ვარიანტი შეიძლება არ იყოს ხელმისაწვდომი ყველა მართული მოწყობილობის მოდელისთვის და პროგრამული უზრუნველყოფის ვერსიებისთვის, როგორც ეს მოცემულია ქვემოთ მოცემულ ცხრილში.

- კავშირის აღრიცხვის კონფიგურაციისას მნიშვნელოვანი ინფორმაციისთვის იხილეთ თავი კავშირის აღრიცხვის შესახებ.

| კონფიგურაცია მდებარეობა | აღწერა და მეტი ინფორმაცია |

| მოწყობილობები > პლატფორმის პარამეტრები, საფრთხის დაცვის პარამეტრების პოლიტიკა, Syslog | ეს ვარიანტი ვრცელდება მხოლოდ Firepower Threat Defense მოწყობილობებზე.

პარამეტრები, რომლებიც აქ დააკონფიგურირებთ, შეიძლება მიუთითოთ ჟურნალის პარამეტრებში წვდომის კონტროლის პოლიტიკისთვის და შემდეგ გამოიყენოთ ან გაუქმდეს დარჩენილი პოლიტიკა და წესები ამ ცხრილში. იხილეთ FTD პლატფორმის პარამეტრები, რომლებიც ვრცელდება უსაფრთხოების ღონისძიების Syslog შეტყობინებებზე და Syslog-ისა და ქვეთემების შესახებ. |

| პოლიტიკა > წვდომის კონტროლი, , ხე-ტყე | თქვენ მიერ აქ დაყენებული პარამეტრები არის ნაგულისხმევი პარამეტრები syslogs-ისთვის ყველა კავშირისა და უსაფრთხოების სადაზვერვო მოვლენისთვის, თუ არ გადალახავთ ნაგულისხმევს შთამომავლობის პოლიტიკასა და წესებში ამ ცხრილის დარჩენილ რიგებში მითითებულ ადგილებში.

რეკომენდებული პარამეტრი FTD მოწყობილობებისთვის: გამოიყენეთ FTD პლატფორმის პარამეტრები. ინფორმაციისთვის იხილეთ FTD პლატფორმის პარამეტრები, რომლებიც ვრცელდება უსაფრთხოების ღონისძიების Syslog შეტყობინებებზე და Syslog-ის შესახებ და ქვეთემები. ყველა სხვა მოწყობილობისთვის საჭირო პარამეტრი: გამოიყენეთ სისტემური გაფრთხილება. თუ მიუთითებთ syslog გაფრთხილებას, იხილეთ Syslog Alert პასუხის შექმნა. შესვლის ჩანართზე პარამეტრების შესახებ დამატებითი ინფორმაციისთვის იხილეთ შესვლის კონტროლის პოლიტიკის შესვლის პარამეტრები. |

| პოლიტიკა > წვდომის კონტროლი, , წესები, ნაგულისხმევი მოქმედება რიგი,

ხე-ტყე ( |

წვდომის კონტროლის პოლიტიკასთან დაკავშირებული ნაგულისხმევი მოქმედების პარამეტრების შესვლა.

იხილეთ ინფორმაცია შესვლის შესახებ წვდომის კონტროლის წესების თავში და კავშირების აღრიცხვა პოლიტიკის ნაგულისხმევი მოქმედებით. |

| პოლიტიკა > წვდომის კონტროლი, , წესები, , ხე-ტყე | წვდომის კონტროლის პოლიტიკაში კონკრეტული წესის პარამეტრების აღრიცხვა.

იხილეთ ინფორმაცია შესვლის შესახებ წვდომის კონტროლის წესების თავში. |

| პოლიტიკა > წვდომის კონტროლი, , უსაფრთხოების დაზვერვა,

ხე-ტყე ( |

უსაფრთხოების დაზვერვის ბლოკების სიების ჩაწერის პარამეტრები. დააწკაპუნეთ ამ ღილაკებზე კონფიგურაციისთვის:

• DNS Block List Logging Options • URL დაბლოკოს სიის ჩაწერის პარამეტრები • ქსელის დაბლოკვის სიის ჩაწერის ოფციები (IP მისამართებისთვის დაბლოკილ სიაში)

იხილეთ უსაფრთხოების დაზვერვის კონფიგურაცია, მათ შორის წინაპირობების განყოფილება და ქვეთემები და ბმულები. |

| პოლიტიკა > SSL, ,

ნაგულისხმევი მოქმედება რიგი, ხე-ტყე ( |

შესვლის პარამეტრები ნაგულისხმევი მოქმედებისთვის, რომელიც დაკავშირებულია SSL პოლიტიკასთან.

იხილეთ კავშირების აღრიცხვა პოლიტიკის ნაგულისხმევი მოქმედებით. |

| პოლიტიკა > SSL, , , ხე-ტყე | შესვლის პარამეტრები SSL წესებისთვის.

იხილეთ TLS/SSL წესების კომპონენტები. |

| პოლიტიკა > პრეფილტრი, ,

ნაგულისხმევი მოქმედება რიგი, ხე-ტყე ( |

შესვლის პარამეტრები ნაგულისხმევი მოქმედებისთვის, რომელიც დაკავშირებულია პრეფილტრის პოლიტიკასთან.

იხილეთ კავშირების აღრიცხვა პოლიტიკის ნაგულისხმევი მოქმედებით. |

| პოლიტიკა > პრეფილტრი, ,

, ხე-ტყე |

შესვლის პარამეტრები თითოეული პრეფილტრის წესისთვის წინასწარ ფილტრის პოლიტიკაში.

იხილეთ გვირაბის და პრეფილტრის წესების კომპონენტები |

| პოლიტიკა > პრეფილტრი, ,

, ხე-ტყე |

შესვლის პარამეტრები თითოეული გვირაბის წესისთვის წინასწარ ფილტრის პოლიტიკაში.

იხილეთ გვირაბის და პრეფილტრის წესების კომპონენტები |

| დამატებითი syslog პარამეტრები FTD კლასტერის კონფიგურაციისთვის: | თავში ცეცხლსასროლი ძალის საფრთხის დაცვის კლასტერირება აქვს მრავალი მითითება syslog-ზე; მოძებნეთ თავი "syslog". |

კონფიგურაციის მდებარეობები Syslogs-ისთვის შეჭრის მოვლენებისთვის (FTD მოწყობილობები)

თქვენ შეგიძლიათ მიუთითოთ სისტემის ჟურნალის პარამეტრები შეჭრის პოლიტიკისთვის სხვადასხვა ადგილას და, სურვილისამებრ, მემკვიდრეობით მიიღოთ პარამეტრები წვდომის კონტროლის პოლიტიკიდან ან FTD პლატფორმის პარამეტრებიდან ან ორივედან.

| კონფიგურაცია მდებარეობა | აღწერა და მეტი ინფორმაცია |

| მოწყობილობები > პლატფორმა პარამეტრები, საფრთხის დაცვის პარამეტრების პოლიტიკა, Syslog | Syslog-ის მიმართულებები, რომლებსაც თქვენ აქ დააკონფიგურირებთ, შეიძლება მითითებული იყოს წვდომის კონტროლის პოლიტიკის Logging ჩანართში, რომელიც შეიძლება იყოს ნაგულისხმევი შეჭრის პოლიტიკისთვის.

იხილეთ FTD პლატფორმის პარამეტრები, რომლებიც ვრცელდება უსაფრთხოების ღონისძიების Syslog შეტყობინებებზე და Syslog-ისა და ქვეთემების შესახებ. |

| პოლიტიკა > წვდომის კონტროლი, , ხე-ტყე | ნაგულისხმევი პარამეტრი syslog-ის დანიშნულების შეჭრისთვის

მოვლენები, თუ შეჭრის პოლიტიკა არ აკონკრეტებს სხვა ლოგის ჰოსტებს. იხილეთ შესვლის პარამეტრები წვდომის კონტროლის პოლიტიკისთვის. |

| პოლიტიკა > შეჭრა, , გაფართოებული პარამეტრები, ჩართვა Syslog გაფრთხილება, დააწკაპუნეთ რედაქტირება | სისტემის ჟურნალის კოლექციონერების დასაზუსტებლად, წვდომის კონტროლის პოლიტიკის Logging ჩანართში მითითებული დანიშნულების გარდა, და ობიექტურობისა და სიმძიმის დასაზუსტებლად, იხილეთ შეჭრის მოვლენებისთვის Syslog გაფრთხილების კონფიგურაცია.

თუ გსურთ გამოიყენოთ სიმძიმე or დაწესებულება ან ორივე, როგორც კონფიგურირებულია შეჭრის პოლიტიკაში, თქვენ ასევე უნდა ჩაწერის ჰოსტების კონფიგურაცია პოლიტიკაში. თუ იყენებთ წვდომის კონტროლის პოლიტიკაში მითითებულ ჟურნალის ჰოსტებს, შეჭრის პოლიტიკაში მითითებული სიმძიმე და შესაძლებლობა არ იქნება გამოყენებული. |

კონფიგურაციის მდებარეობები Syslogs-ისთვის შეჭრის მოვლენებისთვის (მოწყობილობები, გარდა FTD)

- (ნაგულისხმევი) წვდომის კონტროლის პოლიტიკა ჟურნალის პარამეტრები წვდომის კონტროლის პოლიტიკისთვის, თუ მიუთითებთ syslog გაფრთხილებას (იხილეთ Syslog Alert Response-ის შექმნა.)

- ან იხილეთ Syslog Alerting-ის კონფიგურაცია შეჭრის მოვლენებზე.

ნაგულისხმევად, შეჭრის პოლიტიკა იყენებს პარამეტრებს წვდომის კონტროლის პოლიტიკის Logging ჩანართში. თუ FTD-ის გარდა სხვა მოწყობილობებზე მოქმედი პარამეტრები არ არის კონფიგურირებული, syslogs არ გაიგზავნება FTD-ის გარდა სხვა მოწყობილობებისთვის და გაფრთხილება არ გამოჩნდება.

Configuration Locations for Syslogs for File და მავნე პროგრამების მოვლენები

| კონფიგურაცია მდებარეობა | აღწერა და მეტი ინფორმაცია |

| წვდომის კონტროლის პოლიტიკაში:

პოლიტიკა > წვდომის კონტროლი, , ხე-ტყე |

ეს არის სისტემის კონფიგურაციის მთავარი ადგილი, რომლითაც სისტემა გამოაგზავნოთ file და მავნე პროგრამების მოვლენები.

თუ არ იყენებთ syslog პარამეტრებს FTD პლატფორმის პარამეტრებში, ასევე უნდა შექმნათ გაფრთხილების პასუხი. იხილეთ Syslog Alert პასუხის შექმნა. |

| კონფიგურაცია მდებარეობა | აღწერა და მეტი ინფორმაცია |

| Firepower Threat თავდაცვის პლატფორმის პარამეტრებში:

მოწყობილობები > პლატფორმა პარამეტრები, საფრთხის დაცვის პარამეტრების პოლიტიკა, Syslog |

ეს პარამეტრები ვრცელდება მხოლოდ Firepower Threat Defense მოწყობილობებზე, რომლებსაც აქვთ მხარდაჭერილი ვერსიები და მხოლოდ იმ შემთხვევაში, თუ თქვენ დააკონფიგურირებთ Logging ჩანართს წვდომის კონტროლის პოლიტიკაში, რათა გამოიყენოთ FTD პლატფორმის პარამეტრები.

იხილეთ FTD პლატფორმის პარამეტრები, რომლებიც ვრცელდება უსაფრთხოების ღონისძიების Syslog შეტყობინებებზე და Syslog-ისა და ქვეთემების შესახებ. |

| წვდომის კონტროლის წესში:

პოლიტიკა > წვდომის კონტროლი, , , ხე-ტყე |

თუ არ იყენებთ syslog პარამეტრებს FTD პლატფორმის პარამეტრებში, ასევე უნდა შექმნათ გაფრთხილების პასუხი. იხილეთ Syslog Alert პასუხის შექმნა. |

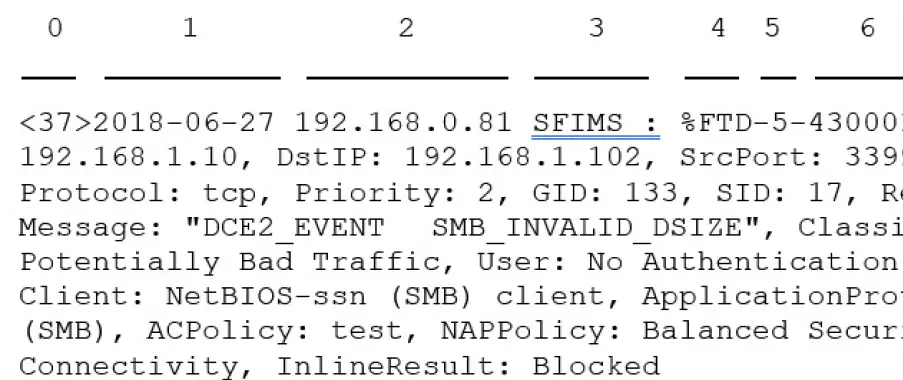

უსაფრთხოების ანატომიის ღონისძიების სილოგის შეტყობინებები

Exampუსაფრთხოების ღონისძიების შეტყობინება FTD-დან (შეჭრის ღონისძიება)

ცხრილი 1: უსაფრთხოების მოვლენის Syslog შეტყობინებების კომპონენტები

| ელემენტი ნომერი in Sample შეტყობინება | სათაური ელემენტი | აღწერა |

| 0 | PRI | პრიორიტეტული მნიშვნელობა, რომელიც წარმოადგენს გაფრთხილების სიმძიმეს და სიმძიმეს. მნიშვნელობა გამოჩნდება syslog შეტყობინებებში მხოლოდ მაშინ, როდესაც ჩართავთ შესვლას EMBLEM ფორმატში FMC პლატფორმის პარამეტრების გამოყენებით. Თუ შენ

შეჭრის მოვლენების აღრიცხვის ჩართვა წვდომის კონტროლის პოლიტიკის Logging ჩანართის მეშვეობით, PRI მნიშვნელობა ავტომატურად გამოჩნდება syslog შეტყობინებებში. ინფორმაციისთვის, თუ როგორ უნდა ჩართოთ EMBLEM ფორმატი, იხილეთ ჟურნალის ჩართვა და ძირითადი პარამეტრების კონფიგურაცია. PRI-ს შესახებ ინფორმაციისთვის იხ RFC5424. |

| 1 | დროულიamp | სისტემური შეტყობინების გაგზავნის თარიღი და დრო მოწყობილობიდან.

• (Syslogs გაგზავნილი FTD მოწყობილობებიდან) Syslogs-ისთვის, რომელიც გაგზავნილია პარამეტრების გამოყენებით წვდომის კონტროლის პოლიტიკაში და მის შთამომავლებში, ან თუ მითითებულია ამ ფორმატის გამოსაყენებლად FTD პლატფორმის პარამეტრებში, თარიღის ფორმატი არის ISO 8601-ის დროით განსაზღვრული ფორმატი.amp ფორმატი, როგორც მითითებულია RFC 5424-ში (წწ-თმ-დდთთჰ:მმ:სსZ), სადაც ასო Z მიუთითებს UTC დროის სარტყელზე. • (ყველა სხვა მოწყობილობიდან გამოგზავნილი სისტემური ჟურნალები) წვდომის კონტროლის პოლიტიკაში და მისი შთამომავლების პარამეტრების გამოყენებით გაგზავნილი სისლოგებისთვის, თარიღის ფორმატი არის ISO 8601-ის დროით განსაზღვრული ფორმატიamp ფორმატი, როგორც მითითებულია RFC 5424-ში (წწ-თმ-დდთთჰ:მმ:სსZ), სადაც ასო Z მიუთითებს UTC დროის სარტყელზე. • წინააღმდეგ შემთხვევაში, ეს არის თვე, დღე და დრო UTC დროის სარტყელში, თუმცა დროის ზონა არ არის მითითებული.

დროის დროის კონფიგურაციისთვისamp პარამეტრი FTD პლატფორმის პარამეტრებში, იხილეთ Syslog პარამეტრების კონფიგურაცია. |

| 2 | მოწყობილობა ან ინტერფეისი, საიდანაც გაიგზავნა შეტყობინება.

ეს შეიძლება იყოს: • ინტერფეისის IP მისამართი • მოწყობილობის ჰოსტის სახელი • მორგებული მოწყობილობის იდენტიფიკატორი |

(FTD მოწყობილობებიდან გაგზავნილი სისლოგებისთვის)

თუ syslog შეტყობინება გაიგზავნა FTD პლატფორმის პარამეტრების გამოყენებით, ეს არის კონფიგურირებული მნიშვნელობა Syslog პარამეტრები ამისთვის ჩართეთ Syslog მოწყობილობის ID ვარიანტი, თუ მითითებულია. წინააღმდეგ შემთხვევაში, ეს ელემენტი არ არის სათაურში. ამ პარამეტრის კონფიგურაციისთვის FTD პლატფორმის პარამეტრებში, იხილეთ Syslog პარამეტრების კონფიგურაცია. |

| 3 | მორგებული ღირებულება | თუ შეტყობინება გაიგზავნა გაფრთხილების პასუხის გამოყენებით, ეს არის Tag მნიშვნელობა კონფიგურირებულია გაფრთხილების პასუხში, რომელმაც გაგზავნა შეტყობინება, თუ კონფიგურირებულია. (იხილეთ Syslog Alert პასუხის შექმნა.)

წინააღმდეგ შემთხვევაში, ეს ელემენტი არ არის სათაურში. |

| 4 | %FTD

%NGIPS |

მოწყობილობის ტიპი, რომელმაც გაგზავნა შეტყობინება.

• %FTD არის Firepower Threat Defense • %NGIPS არის ყველა სხვა მოწყობილობა |

| 5 | სიმძიმე | სიმძიმე, რომელიც მითითებულია syslog-ის პარამეტრებში იმ პოლიტიკისთვის, რამაც გამოიწვია შეტყობინება.

სიმძიმის აღწერისთვის იხილეთ სიმძიმის დონეები ან Syslog სიმძიმის დონეები. |

| 6 | მოვლენის ტიპის იდენტიფიკატორი | • 430001: შეჭრის მოვლენა

• 430002: კავშირის მოვლენა დარეგისტრირებულია კავშირის დასაწყისში • 430003: კავშირის მოვლენა შესულია კავშირის ბოლოს

• 430004 წელი: File ღონისძიება • 430005 წელი: File მავნე პროგრამის მოვლენა |

| — | დაწესებულება | იხილეთ Facility in Security Event Syslog Messages |

| — | მესიჯის დარჩენილი ნაწილი | ველები და მნიშვნელობები გამოყოფილი ორწერტილით.

ცარიელი ან უცნობი მნიშვნელობების მქონე ველები გამოტოვებულია შეტყობინებებიდან. ველის აღწერილობისთვის იხილეთ: • კავშირი და უსაფრთხოების სადაზვერვო ღონისძიებების ველები. • შეჭრის მოვლენის ველები • File და მავნე პროგრამების მოვლენის ველები

შენიშვნა ველის აღწერილობის სიები მოიცავს როგორც syslog ველებს, ასევე ღონისძიებაზე ხილული ველები viewer (მენიუ ოფციები Analysis მენიუში Firepower Management Center-ში web ინტერფეისი.) syslog-ის საშუალებით ხელმისაწვდომი ველები იარლიყება ასეა. ზოგიერთი ველი ჩანს ღონისძიებაში viewer არ არის ხელმისაწვდომი syslog-ის საშუალებით. ასევე, ზოგიერთი syslog ველი არ შედის ღონისძიებაში viewer (მაგრამ შეიძლება იყოს ხელმისაწვდომი ძიების საშუალებით) და ზოგიერთი ველი გაერთიანებულია ან გამოყოფილია. |

უსაფრთხოების ღონისძიების Syslog შეტყობინებების შესაძლებლობა

დაწესებულებების მნიშვნელობები, როგორც წესი, არ არის რელევანტური უსაფრთხოების მოვლენების სისტემურ შეტყობინებებში. თუმცა, თუ თქვენ გჭირდებათ დაწესებულება, გამოიყენეთ შემდეგი ცხრილი:

| მოწყობილობა | ობიექტის ჩართვა კავშირის ღონისძიებებში | რომ ჩართეთ დაწესებულება in შეჭრის მოვლენები | მდებარეობა Syslog შეტყობინებაში |

| FTD | გამოიყენეთ EMBLEM ვარიანტი FTD პლატფორმის პარამეტრებში.

დაწესებულება ყოველთვის გაფრთხილება კავშირის მოვლენებისთვის, როდესაც გზავნით syslog შეტყობინებებს FTD პლატფორმის პარამეტრების გამოყენებით. |

გამოიყენეთ EMBLEM ვარიანტი FTD პლატფორმის პარამეტრებში ან

დაარეგისტრირეთ ჟურნალი შეჭრის პოლიტიკაში syslog პარამეტრების გამოყენებით. თუ იყენებთ შეჭრის პოლიტიკას, თქვენ ასევე უნდა მიუთითოთ ჟურნალის ჰოსტი შეჭრის პოლიტიკის პარამეტრებში. |

ინსტრუმენტი არ ჩანს შეტყობინების სათაურში, მაგრამ syslog კოლექციონერს შეუძლია მნიშვნელობის მიღება

დაფუძნებული RFC 5424, ნაწილი 6.2.1. |

| ჩართეთ syslog გაფრთხილება და

დაწესებულების და სიმძიმის კონფიგურაცია შეჭრის პოლიტიკაზე. იხილეთ Syslog Alerting-ის კონფიგურაცია შეჭრის მოვლენებზე. |

|||

| FTD-ის გარდა სხვა მოწყობილობები | გამოიყენეთ გაფრთხილების პასუხი. | გამოიყენეთ syslog პარამეტრი შეჭრის პოლიტიკის გაფართოებულ პარამეტრებში ან გაფრთხილების პასუხი, რომელიც იდენტიფიცირებულია წვდომის კონტროლის პოლიტიკის Logging ჩანართში. |

დამატებითი ინფორმაციისთვის იხილეთ შესაძლებლობები და სიმძიმეები შეჭრის სისტემაში გაფრთხილებისთვის და Syslog გაფრთხილების პასუხის შესაქმნელად.

Firepower Syslog შეტყობინების ტიპები

Firepower-ს შეუძლია გააგზავნოს მრავალი syslog მონაცემთა ტიპი, როგორც ეს აღწერილია შემდეგ ცხრილში:

| Syslog მონაცემთა ტიპი | იხ |

| აუდიტის ჟურნალები FMC-დან | Stream Audit Logs to Syslog-ში და სისტემის აუდიტის თავში |

| აუდიტის ჟურნალები კლასიკური მოწყობილობებიდან (ASA FirePOWER, NGIPSv) | აუდიტის ჟურნალების სტრიმინგი კლასიკური მოწყობილობებიდან და სისტემის აუდიტის თავი

CLI ბრძანება: syslog |

| მოწყობილობის ჯანმრთელობისა და ქსელთან დაკავშირებული ჟურნალები FTD მოწყობილობებიდან | Syslog-ისა და ქვეთემების შესახებ |

| კავშირის, უსაფრთხოების დაზვერვისა და შეჭრის მოვლენების ჟურნალები FTD მოწყობილობებიდან | სისტემის კონფიგურაციის შესახებ უსაფრთხოების მოვლენის მონაცემების Syslog-ში გაგზავნისთვის. |

| კავშირის, უსაფრთხოების დაზვერვისა და შეჭრის მოვლენების ჟურნალები კლასიკური მოწყობილობებიდან | სისტემის კონფიგურაციის შესახებ უსაფრთხოების მოვლენის მონაცემების Syslog-ში გაგზავნისთვის |

| ჟურნალები ამისთვის file და მავნე პროგრამების მოვლენები | სისტემის კონფიგურაციის შესახებ უსაფრთხოების მოვლენის მონაცემების Syslog-ში გაგზავნისთვის |

Syslog-ის შეზღუდვები უსაფრთხოების ღონისძიებებისთვის

- თუ იყენებთ syslog-ს ან ინახავთ მოვლენებს გარედან, თავიდან აიცილეთ სპეციალური სიმბოლოები ობიექტების სახელებში, როგორიცაა წესები და წესები. ობიექტების სახელები არ უნდა შეიცავდეს სპეციალურ სიმბოლოებს, როგორიცაა მძიმეები, რომლებიც მიმღებმა აპლიკაციამ შეიძლება გამოიყენოს გამყოფად.

- მოვლენების გამოჩენას შეიძლება დასჭირდეს 15 წუთი თქვენს syslog კოლექციონერში.

- მონაცემები შემდეგისთვის file და მავნე პროგრამების მოვლენები მიუწვდომელია syslog-ით:

- რეტროსპექტიული მოვლენები

- მიერ გენერირებული მოვლენები AMP ბოლო წერტილებისთვის

eStreamer სერვერის სტრიმინგი

- Event Streamer (eStreamer) საშუალებას გაძლევთ გადაიტანოთ რამდენიმე სახის ღონისძიების მონაცემები Firepower მართვის ცენტრიდან პერსონალურად შემუშავებულ კლიენტის აპლიკაციაში. დამატებითი ინფორმაციისთვის იხილეთ Firepower System Event Streamer ინტეგრაციის სახელმძღვანელო.

- სანამ მოწყობილობა, რომლის გამოყენებაც გსურთ eStreamer სერვერად, დაიწყებს eStreamer მოვლენების სტრიმინგს გარე კლიენტზე, თქვენ უნდა დააკონფიგურიროთ eStreamer სერვერი, რომ გაუგზავნოს მოვლენები კლიენტებს, მიაწოდოს ინფორმაცია კლიენტის შესახებ და შექმნას ავტორიზაციის სერთიფიკატები, რომლებიც გამოიყენებს დამყარებისას. კომუნიკაცია. თქვენ შეგიძლიათ შეასრულოთ ყველა ეს დავალება მოწყობილობის მომხმარებლის ინტერფეისიდან. თქვენი პარამეტრების შენახვის შემდეგ, თქვენ მიერ არჩეული მოვლენები გადაეგზავნება eStreamer კლიენტებს მოთხოვნის შემთხვევაში.

- თქვენ შეგიძლიათ აკონტროლოთ, თუ რა ტიპის ღონისძიებებს შეუძლია eStreamer სერვერს გადასცეს კლიენტებს, რომლებიც მათ ითხოვენ.

ცხრილი 2: მოვლენის ტიპები გადამდები eStreamer სერვერის მიერ

| ღონისძიება ტიპი | აღწერა |

| შეჭრის მოვლენები | მართული მოწყობილობების მიერ გენერირებული შეჭრის მოვლენები |

| შეჭრის ღონისძიების პაკეტის მონაცემები | შეჭრის მოვლენებთან დაკავშირებული პაკეტები |

| შეჭრის მოვლენის დამატებითი მონაცემები | დამატებითი მონაცემები, რომლებიც დაკავშირებულია შეჭრის მოვლენასთან, როგორიცაა a-სთან დაკავშირებული კლიენტის საწყისი IP მისამართები web სერვერი HTTP პროქსის ან დატვირთვის ბალანსერის მეშვეობით |

| აღმოჩენის ღონისძიებები | ქსელის აღმოჩენის მოვლენები |

| კორელაცია და ნება ჩამოთვალეთ მოვლენები | კორელაცია და შესაბამისობა იძლევა სიის მოვლენებს |

| ზემოქმედების დროშის გაფრთხილებები | FMC-ის მიერ გენერირებული ზემოქმედების სიგნალიზაცია |

| მომხმარებლის მოვლენები | მომხმარებლის მოვლენები |

| ღონისძიება ტიპი | აღწერა |

| მავნე პროგრამების მოვლენები | მავნე პროგრამების მოვლენები |

| File მოვლენები | file მოვლენები |

| კავშირის მოვლენები | ინფორმაცია სესიის ტრაფიკის შესახებ თქვენს მონიტორინგებულ ჰოსტებსა და ყველა სხვა ჰოსტს შორის. |

Syslog-ისა და eStreamer-ის შედარება უსაფრთხოების ღონისძიებისთვის

ზოგადად, ორგანიზაციებმა, რომლებსაც ამჟამად არ აქვთ მნიშვნელოვანი ინვესტიცია eStreamer-ში, უნდა გამოიყენონ syslog და არა eStreamer უსაფრთხოების ღონისძიებების მონაცემების გარე მართვისთვის.

| Syslog | eStreamer |

| არ არის საჭირო პერსონალიზაცია | საჭიროა მნიშვნელოვანი პერსონალიზაცია და მუდმივი მოვლა, რათა მოხდეს ცვლილებები თითოეულ გამოშვებაში |

| სტანდარტული | საკუთრების |

| Syslog სტანდარტი არ იცავს მონაცემთა დაკარგვისგან, განსაკუთრებით UDP-ის გამოყენებისას | დაცვა მონაცემთა დაკარგვისგან |

| იგზავნება პირდაპირ მოწყობილობებიდან | იგზავნება FMC-დან და ამატებს დამუშავების ზედნადებს |

| მხარდაჭერა file და მავნე პროგრამების მოვლენები, კავშირი

მოვლენები (უსაფრთხოების დაზვერვის მოვლენების ჩათვლით) და შეჭრის მოვლენები. |

მხარდაჭერა ყველა ტიპის მოვლენისთვის, რომელიც ჩამოთვლილია eStreamer Server Streaming-ში. |

| ზოგიერთი მოვლენის მონაცემების გაგზავნა შესაძლებელია მხოლოდ FMC-დან. იხილეთ მონაცემები გაგზავნილი მხოლოდ eStreamer-ით და არა Syslog-ით. | შეიცავს მონაცემებს, რომელთა გაგზავნა შეუძლებელია syslog-ით პირდაპირ მოწყობილობიდან. იხილეთ მონაცემები გაგზავნილი მხოლოდ eStreamer-ით და არა Syslog-ით. |

მონაცემები იგზავნება მხოლოდ eStreamer-ით და არა Syslog-ით

შემდეგი მონაცემები ხელმისაწვდომია მხოლოდ Firepower Management Center-იდან და, შესაბამისად, არ შეიძლება გაიგზავნოს სისტემით მოწყობილობებიდან:

- პაკეტის ჟურნალები

- Intrusion Event დამატებითი მონაცემთა მოვლენები

აღწერილობისთვის იხილეთ eStreamer Server Streaming. - სტატისტიკა და საერთო მოვლენები

- ქსელის აღმოჩენის ღონისძიებები

- მომხმარებლის აქტივობა და შესვლის მოვლენები

- კორელაციის მოვლენები

- მავნე პროგრამებისთვის:

- რეტროსპექტული განაჩენები

- ThreatName და Disposition, თუ ინფორმაცია შესაბამისი SHA-ების შესახებ უკვე სინქრონიზებული არ არის მოწყობილობასთან

- შემდეგი ველები:

- Impact და ImpactFlag ველები

აღწერილობისთვის იხილეთ eStreamer Server Streaming. - IOC_Count ველი

- Impact და ImpactFlag ველები

- ყველაზე დაუმუშავებელი ID და UUID.

გამონაკლისები:- კავშირის მოვლენების Syslogs მოიცავს შემდეგს: FirewallPolicyUUID, FirewallRuleID, TunnelRuleID, MonitorRuleID, SI_CategoryID, SSL_PolicyUUID და SSL_RuleID

- შეჭრის მოვლენების Syslogs შეიცავს IntrusionPolicyUUID, GeneratorID და SignatureID

- გაფართოებული მეტამონაცემები, მათ შორის, მაგრამ არ შემოიფარგლება მხოლოდ:

- LDAP-ის მიერ მოწოდებული მომხმარებლის დეტალები, როგორიცაა სრული სახელი, განყოფილება, ტელეფონის ნომერი და ა.შ. Syslog უზრუნველყოფს მხოლოდ მომხმარებლის სახელებს ღონისძიებებში.

- დეტალები სახელმწიფოზე დაფუძნებული ინფორმაციისთვის, როგორიცაა SSL სერთიფიკატის დეტალები. Syslog უზრუნველყოფს ძირითად ინფორმაციას, როგორიცაა სერტიფიკატის თითის ანაბეჭდი, მაგრამ არ მოგვაწვდის სხვა სერტიფიკატის დეტალებს, როგორიცაა სერტიფიკატის CN.

- აპლიკაციის დეტალური ინფორმაცია, როგორიცაა აპლიკაცია Tags და კატეგორიები. Syslog გთავაზობთ მხოლოდ აპლიკაციის სახელებს. ზოგიერთი მეტამონაცემების შეტყობინება ასევე შეიცავს დამატებით ინფორმაციას ობიექტების შესახებ.

- ინფორმაცია გეოლოკაციაზე

eStreamer ღონისძიების ტიპების არჩევა

- eStreamer Event Configuration გამშვები ველები აკონტროლებს თუ რომელი მოვლენების გადაცემა შეუძლია eStreamer სერვერს.

- თქვენმა კლიენტმა მაინც კონკრეტულად უნდა მოითხოვოს ღონისძიებების ტიპები, რომლებიც გსურთ მიიღოთ მოთხოვნის შეტყობინებაში, რომელიც უგზავნის eStreamer სერვერს. დამატებითი ინფორმაციისთვის იხილეთ Firepower System Event Streamer Integration Guide.

- მულტიდომენის განლაგებისას, შეგიძლიათ eStreamer-ის მოვლენის კონფიგურაციის კონფიგურაცია დომენის ნებისმიერ დონეზე. თუმცა, თუ წინაპართა დომენმა ჩართო კონკრეტული მოვლენის ტიპი, თქვენ არ შეგიძლიათ გამორთოთ ეს მოვლენის ტიპი შთამომავლ დომენებში.

- თქვენ უნდა იყოთ ადმინისტრატორის მომხმარებელი ამ ამოცანის შესასრულებლად, FMC-ისთვის.

პროცედურა

- ნაბიჯი 1 აირჩიეთ სისტემა > ინტეგრაცია.

- ნაბიჯი 2 დააჭირეთ eStreamer.

- ნაბიჯი 3 eStreamer Event Configuration-ში, მონიშნეთ ან გაასუფთავეთ მოსანიშნი ველები იმ ტიპის ღონისძიებების გვერდით, რომლებიც გსურთ, რომ eStreamer-მა გადააგზავნოს მომთხოვნ კლიენტებს, აღწერილია eStreamer Server Streaming-ში.

- ნაბიჯი 4 დააჭირეთ შენახვას.

მიმდინარეობს eStreamer Client Communications-ის კონფიგურაცია

- სანამ eStreamer შეძლებს გაუგზავნოს eStreamer მოვლენები კლიენტს, თქვენ უნდა დაამატოთ კლიენტი eStreamer სერვერის თანატოლების მონაცემთა ბაზაში eStreamer გვერდიდან. თქვენ ასევე უნდა დააკოპიროთ კლიენტს eStreamer სერვერის მიერ გენერირებული ავტორიზაციის სერტიფიკატი. ამ ნაბიჯების დასრულების შემდეგ თქვენ არ გჭირდებათ eStreamer სერვისის გადატვირთვა, რათა კლიენტმა შეძლოს eStreamer სერვერთან დაკავშირება.

- მულტიდომენის განლაგებისას, შეგიძლიათ შექმნათ eStreamer კლიენტი ნებისმიერ დომენში. ავთენტიფიკაციის სერტიფიკატი კლიენტს საშუალებას აძლევს მოითხოვოს მოვლენები მხოლოდ კლიენტის სერტიფიკატის დომენიდან და ნებისმიერი შთამომავალი დომენიდან. eStreamer-ის კონფიგურაციის გვერდი აჩვენებს მხოლოდ მიმდინარე დომენთან დაკავშირებულ კლიენტებს, ასე რომ, თუ გსურთ ჩამოტვირთოთ ან გააუქმოთ სერთიფიკატი, გადადით დომენზე, სადაც კლიენტი შეიქმნა.

- თქვენ უნდა იყოთ ადმინისტრატორი ან Discovery ადმინისტრატორი ამ ამოცანის შესასრულებლად, FMC-ისთვის.

პროცედურა

- ნაბიჯი 1 აირჩიეთ სისტემა > ინტეგრაცია.

- ნაბიჯი 2 დააჭირეთ eStreamer.

- ნაბიჯი 3 დააჭირეთ Create Client.

- ნაბიჯი 4 Hostname ველში შეიყვანეთ ჰოსტის სახელი ან IP მისამართი, რომელიც მუშაობს eStreamer კლიენტზე.

შენიშვნა თუ არ გაქვთ კონფიგურირებული DNS გარჩევადობა, გამოიყენეთ IP მისამართი. - ნაბიჯი 5 თუ გსურთ სერთიფიკატის დაშიფვრა file, პაროლის ველში შეიყვანეთ პაროლი.

- ნაბიჯი 6 დააჭირეთ შენახვას.

eStreamer სერვერი ახლა საშუალებას აძლევს მასპინძელს შევიდეს პორტი 8302 eStreamer სერვერზე და ქმნის ავტორიზაციის სერთიფიკატს კლიენტ-სერვერის ავტორიზაციის დროს გამოსაყენებლად. - ნაბიჯი 7 დააჭირეთ ჩამოტვირთვა (

) კლიენტის ჰოსტის სახელის გვერდით სერთიფიკატის ჩამოსატვირთად file.

) კლიენტის ჰოსტის სახელის გვერდით სერთიფიკატის ჩამოსატვირთად file. - ნაბიჯი 8 შეინახეთ სერთიფიკატი file შესაბამის დირექტორიაში, რომელსაც თქვენი კლიენტი იყენებს SSL ავთენტიფიკაციისთვის.

- ნაბიჯი 9 კლიენტისთვის წვდომის გასაუქმებლად დააჭირეთ წაშლას (

) ჰოსტის გვერდით, რომლის წაშლა გსურთ.

) ჰოსტის გვერდით, რომლის წაშლა გსურთ.

გაითვალისწინეთ, რომ არ გჭირდებათ eStreamer სერვისის გადატვირთვა; წვდომა დაუყოვნებლივ გაუქმებულია.

მოვლენის ანალიზი Splunk-ში

- თქვენ შეგიძლიათ გამოიყენოთ Cisco Secure Firewall (fka Firepower) აპი Splunk-ისთვის (ადრე ცნობილი როგორც Cisco Firepower App for Splunk), როგორც გარე ინსტრუმენტი Firepower-ის მოვლენის მონაცემების ჩვენებისა და მუშაობისთვის, თქვენს ქსელში არსებული საფრთხეების მოსაძიებლად და გამოსაკვლევად.

- საჭიროა eStreamer. ეს არის მოწინავე ფუნქცია. იხილეთ eStreamer Server Streaming.

- დამატებითი ინფორმაციისთვის იხ https://cisco.com/go/firepower-for-splunk.

მოვლენის ანალიზი IBM QRadar-ში

- შეგიძლიათ გამოიყენოთ Cisco Firepower აპი IBM QRadar-ისთვის, როგორც მოვლენის მონაცემების ჩვენების ალტერნატიული საშუალება და დაგეხმაროთ თქვენი ქსელის საფრთხეების ანალიზის, ძიებაში და გამოძიებაში.

- საჭიროა eStreamer. ეს არის მოწინავე ფუნქცია. იხილეთ eStreamer Server Streaming.

- დამატებითი ინფორმაციისთვის იხ https://www.cisco.com/c/en/us/td/docs/security/firepower/integrations/QRadar/integration-guide-for-the-cisco-firepower-app-for-ibm-qradar.html.

გარე ხელსაწყოების გამოყენებით მოვლენის მონაცემების ანალიზის ისტორია

| ფუნქცია | ვერსია | დეტალები |

| SecureX ლენტი | 7.0 | SecureX ლენტი ტრიალებს SecureX-ში მყისიერი ხილვადობისთვის საფრთხის ლანდშაფტში თქვენი Cisco უსაფრთხოების პროდუქტებში.

SecureX ლენტის საჩვენებლად FMC-ში, იხილეთ Firepower და SecureX ინტეგრაციის გზამკვლევი: https://cisco.com/go/firepower-securex-documentation. ახალი/შეცვლილი ეკრანები: ახალი გვერდი: სისტემა > SecureX |

| გაგზავნეთ ყველა კავშირის მოვლენა Cisco ღრუბელში | 7.0 | ახლა თქვენ შეგიძლიათ გაგზავნოთ ყველა კავშირის მოვლენა Cisco ღრუბელში, ვიდრე უბრალოდ გაგზავნოთ მაღალი პრიორიტეტული კავშირის მოვლენები.

ახალი/შეცვლილი ეკრანები: ახალი ვარიანტი სისტემა > ინტეგრაცია > ღრუბლოვანი სერვისების გვერდზე |

| ჯვარედინი გაშვება view მონაცემები Secure Network Analytics-ში | 6.7 | ეს ფუნქცია წარმოგიდგენთ სწრაფ გზას შექმნათ მრავალი ჩანაწერი თქვენი Secure Network Analytics მოწყობილობისთვის Analysis > Contextual Cross-Launch გვერდზე.

ეს ჩანაწერები საშუალებას გაძლევთ დააწკაპუნოთ შესაბამის ღონისძიებაზე, რათა ჯვარედინი გაუშვათ უსაფრთხო ქსელის ანალიტიკა ინფორმაციის ჩვენების შესახებ, რომელიც დაკავშირებულია მონაცემთა წერტილთან, საიდანაც თქვენ ჯვარედინი გაშვება გააკეთეთ. მენიუს ახალი ელემენტი: სისტემა > შესვლა > უსაფრთხოების ანალიტიკა და შესვლა ახალი გვერდი Secure Network Analytics-ში მოვლენების გაგზავნის კონფიგურაციისთვის. |

| კონტექსტური ჯვარედინი გაშვება

დამატებითი ველების ტიპებიდან |

6.7 | ახლა შეგიძლიათ გარე აპლიკაციაში ჯვარედინი გაშვება შემდეგი დამატებითი ტიპის ღონისძიების მონაცემების გამოყენებით:

• წვდომის კონტროლის პოლიტიკა • შემოჭრის პოლიტიკა • განაცხადის პროტოკოლი • კლიენტის აპლიკაცია • Web განაცხადი • მომხმარებლის სახელი (მათ შორის სფერო)

მენიუს ახალი ოფციები: კონტექსტური ჯვარედინი გაშვების ვარიანტები ახლა ხელმისაწვდომია, როდესაც მარჯვენა ღილაკით დააწკაპუნებთ მონაცემთა ზემოთ მოცემულ ტიპებზე მოვლენებისთვის Dashboard-ის ვიჯეტებში და მოვლენების ცხრილებში ანალიზის მენიუს გვერდებზე. მხარდაჭერილი პლატფორმები: Firepower Management Center |

| ინტეგრაცია IBM QRadar-თან | 6.0 და მოგვიანებით | IBM QRadar-ის მომხმარებლებს შეუძლიათ გამოიყენონ Firepower-ის სპეციფიკური აპი თავიანთი მოვლენის მონაცემების გასაანალიზებლად. ხელმისაწვდომ ფუნქციონირებაზე გავლენას ახდენს თქვენი Firepower ვერსია.

იხილეთ მოვლენების ანალიზი IBM QRadar-ში. |

| Cisco SecureX საფრთხის პასუხთან ინტეგრაციის გაუმჯობესება | 6.5 | • რეგიონალური ღრუბლების მხარდაჭერა:

• შეერთებული შტატები (ჩრდილოეთი ამერიკა) • ევროპა

• დამატებითი ღონისძიებების ტიპების მხარდაჭერა: • File და მავნე პროგრამების მოვლენები • კავშირის მაღალი პრიორიტეტული მოვლენები ეს არის კავშირის მოვლენები, რომლებიც დაკავშირებულია შემდეგთან: • შემოჭრის მოვლენები • უსაფრთხოების დაზვერვის ღონისძიებები • File და მავნე პროგრამების მოვლენები

შეცვლილი ეკრანები: ჩართულია ახალი პარამეტრები სისტემა > ინტეგრაცია > ღრუბლოვანი სერვისები. მხარდაჭერილი პლატფორმები: ამ გამოშვებაში მხარდაჭერილი ყველა მოწყობილობა, პირდაპირი ინტეგრაციის ან syslog-ის საშუალებით. |

| Syslog | 6.5 | AccessControlRuleName ველი ახლა ხელმისაწვდომია შეჭრის მოვლენის სისტეს შეტყობინებებში. |

| ინტეგრაცია Cisco Security Packet Analyzer-თან | 6.5 | ამ ფუნქციის მხარდაჭერა გაუქმდა. |

| ინტეგრაცია Cisco SecureX საფრთხის პასუხთან | 6.3 (syslog-ის საშუალებით, პროქსის გამოყენებით

კოლექციონერი) 6.4 (პირდაპირი) |

Firepower-ის შეჭრის მოვლენის მონაცემების ინტეგრირება სხვა წყაროების მონაცემებთან ერთიანისთვის view თქვენს ქსელში არსებულ საფრთხეებს Cisco SecureX საფრთხის საპასუხოდ ძლიერი ანალიზის ინსტრუმენტების გამოყენებით.

შეცვლილი ეკრანები (ვერსია 6.4): ჩართულია ახალი პარამეტრები სისტემა > ინტეგრაცია > ღრუბლოვანი სერვისები. მხარდაჭერილი პლატფორმები: Firepower Threat Defense მოწყობილობები გაშვებული ვერსიით 6.3 (syslog-ის საშუალებით) ან 6.4. |

| Syslog მხარდაჭერა File და მავნე პროგრამების მოვლენები | 6.4 | Სრულად კვალიფიციური file და მავნე პროგრამის მოვლენის მონაცემები ახლა შეიძლება გაიგზავნოს მართული მოწყობილობებიდან syslog-ის მეშვეობით. შეცვლილი ეკრანები: პოლიტიკა > წვდომის კონტროლი > წვდომის კონტროლი > შესვლა.

მხარდაჭერილი პლატფორმები: ყველა მართული მოწყობილობა, რომელიც მუშაობს 6.4 ვერსიაზე. |

| ინტეგრაცია Splunk-თან | მხარს უჭერს ყველა 6.x ვერსიას | Splunk მომხმარებლებს შეუძლიათ გამოიყენონ ახალი, ცალკე Splunk აპი, Cisco Secure Firewall (fka Firepower) აპი Splunk-ისთვის მოვლენების გასაანალიზებლად.

ხელმისაწვდომ ფუნქციონირებაზე გავლენას ახდენს თქვენი Firepower ვერსია. იხილეთ მოვლენის ანალიზი Splunk-ში. |

| ინტეგრაცია Cisco Security Packet Analyzer-თან | 6.3 | დანერგილი ფუნქცია: მომენტალურად მოითხოვეთ Cisco Security Packet Analyzer პაკეტებისთვის, რომლებიც დაკავშირებულია მოვლენასთან, შემდეგ დააწკაპუნეთ შედეგების შესამოწმებლად Cisco Security Packet Analyzer-ში ან ჩამოტვირთეთ ისინი ანალიზისთვის სხვა გარე ხელსაწყოში.

ახალი ეკრანები: სისტემა > ინტეგრაცია > პაკეტის ანალიზატორის ანალიზი > გაფართოებული > პაკეტის ანალიზატორის მოთხოვნები მენიუს ახალი პარამეტრები: შეკითხვის პაკეტის ანალიზატორი მენიუს ელემენტი მარჯვენა ღილაკით დააწკაპუნეთ ღონისძიებაზე Dashboar გვერდებზე და მოვლენების ცხრილებზე გვერდებზე ანალიზის მენიუში. მხარდაჭერილი პლატფორმები: Firepower Management Center |

| კონტექსტური ჯვარედინი გაშვება | 6.3 | დანერგილი ფუნქცია: დააწკაპუნეთ მაუსის მარჯვენა ღილაკით ღონისძიებაზე, რათა მოძებნოთ დაკავშირებული ინფორმაცია წინასწარ განსაზღვრულ ან ჩვეულ ფორმატში URL- დაფუძნებული გარე რესურსები.

ახალი ეკრანები: ანალიზი > გაფართოებული > კონტექსტური ჯვარედინი გაშვება მენიუს ახალი ოფციები: მრავალი ვარიანტი, როდესაც მარჯვენა ღილაკით დააწკაპუნებთ ღონისძიებაზე Dashboard გვერდებზე და თუნდაც ცხრილებზე გვერდებზე ანალიზის მენიუში. მხარდაჭერილი პლატფორმები: Firepower Management Center |

| Syslog შეტყობინებები ამისთვის

კავშირი და შეჭრის მოვლენები |

6.3 | სრულად კვალიფიციური კავშირის და შეჭრის მოვლენების გაგზავნის შესაძლებლობა გარე მეხსიერებასა და ხელსაწყოებში syslog-ის საშუალებით, ახალი ერთიანი და გამარტივებული კონფიგურაციების გამოყენებით. შეტყობინებების სათაურები ახლა სტანდარტიზებულია და მოიცავს მოვლენის ტიპის იდენტიფიკატორებს, ხოლო შეტყობინებები უფრო მცირეა, რადგან უცნობი და ცარიელი მნიშვნელობების მქონე ველები გამოტოვებულია.

მხარდაჭერილი პლატფორმები: • ყველა ახალი ფუნქცია: FTD მოწყობილობები გაშვებული ვერსიით 6.3. • ზოგიერთი ახალი ფუნქციონალობა: არა-FTD მოწყობილობები გაშვებული ვერსიით 6.3. • ნაკლებად ახალი ფუნქციონირება: ყველა მოწყობილობა, რომელიც მუშაობს 6.3-ზე ძველი ვერსიით. დამატებითი ინფორმაციისთვის იხილეთ თემები უსაფრთხოების ღონისძიებებისთვის Syslog შეტყობინებების გაგზავნის შესახებ. |

| eStreamer | 6.3 | გადაიტანეს eStreamer კონტენტი Host Identity Sources თავიდან ამ თავში და დაამატა შეჯამება, რომელიც ადარებს eStreamer-ს syslog-თან. |

დოკუმენტები / რესურსები

|

Cisco მოვლენის ანალიზი გარე ხელსაწყოების გამოყენებით [pdf] მომხმარებლის სახელმძღვანელო მოვლენის ანალიზი გარე ხელსაწყოების გამოყენებით, მოვლენა, ანალიზი გარე ხელსაწყოების გამოყენებით, გარე ხელსაწყოების გამოყენება, გარე ხელსაწყოები |